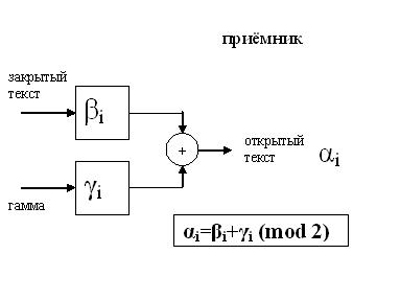

рис.1 Схема приемника

рис.1 Схема приемника

В основе построения криптостойких систем лежит

многократное использование относительно простых преобразований, так называемых криптографических примитивов.

Клод Шеннон известный американский математик и электротехник предложил

использовать подстановки (substitution) и перестановки (permutation). Схемы,

которые реализуют эти преобразования, называются SP-сетями. Нередко

используемыми криптографическими примитивами являются также преобразования типа

циклический сдвиг или гаммирование.

В следующей таблице приведены основные криптографические примитивы

и их использование.

| Криптографический примитив |

Применение |

| Шифрование с закрытым ключом или симметричное шифрование |

Данный способ осуществляет преобразование, позволяющее предотвратить

просмотр информации третьей стороной. Для реализации этой цели используют один

общий закрытый ключ. |

| Шифрование с открытым ключом (асимметричное шифрование) |

Данный способ также нацелен на преобразование информации от просмотра

третьей стороной. Этот способ шифрования и расшифровки использует пары,

состоящие из открытого и закрытого ключей. |

| Создание криптографической подписи |

С помощью создания криптографической подписи становится возможным проверить

авторство исходящей информации. Для этого используют уникальную цифровую подпись

лица. Данный процесс также использует хэш-функции. |

| Криптографическое хэширование |

Позволяет отобразить данные любого размера в байтовой последовательности

фиксированной длины. Результаты хэширования статистически уникальны.

Последовательность, отличающаяся хотя бы одним байтом, не будет преобразована

в то же самое значение. |